Inhaltsverzeichnis

Was ist Tails

Wenn ich Tails in einem Translater suche, dann finde ich vom „Hinterteil“ bis zum „Frack“ so ziemlich alles. Nur einen Begriff finde ich für tails nicht –> Sicherheit. Dabei steht der Begriff TAILS für „The Amnesic Incognito Live System„

Und genau dafür zeichnet sich diese Linux-Distribution aus. Wenn Debian sicher ist, dann ist TAILS sehr sicher. Und das beginnt mit der Auswahl der Pakete. Es wird nichts dazu installiert. Punkt. Kein Paket; auch kein mögliches Sicherheitsloch. Nur das was man zum Surfen im Internet braucht und ein paar ausgewählte Pakete für Office, Bürotätigkeiten, Grafik und Internet, sonst nichts.

Und jetzt kommt der zweite Vorteil von TAILS. TAILS kann und soll auch vom USB-Strick gestartet werden. Dann hinterlässt es auch auf irgendwelchen Datenträgern keine Spuren, selbst auf dem USB-Stick bleibt alles sauber. Punkt und Schluss

Wenn man etwas speichern will, muss man einen eigenen verschlüsselten Bereich auswählen und dort kann man dann Dateien speichern. (z.B. die Einstellungen, E-Mails etc). Dort wo alle hinkommen können, findet man einfach nichts.

Tails und Tor

Gestartet wird mit den üblichen Fragen nach Sprache etc. Dabei fällt, auf, die Sprachdateien werden nicht über den Firefox geladen sondern über den Tor-Browser und damit über das Tor-Netzwerk. Alle Verbindungen gehen über Tor. Damit ist eure IP-Adresse nicht mehr sichtbar. Auch viele andere Tricks greifen nicht und da die Verbindung im Tor-Netzwerk sich sehr schnell ändern, können sie kaum nach verfolgt werden. Ähnlich wie bei einem VPN ist dem Ziel-Server nur der Endpunkt- bekannt.

Bei TOR ist jeder Station(Relay) nur die vorhergehende und die nachfolgende Station bekannt, Dazu kommt, das mindestens 3 Stationen für eine Verbindung notwendig sind. Und der Wechseln erfolgt im 10 Minutenrythmus. Damit ist TOR das derzeit sicherste Netzwerk und macht eine weitgehende Anonymisierung der Verbindung. Diese Verbindungen funktionieren mit jeder Art von Protokoll und Programmen. Das wird auch ausgenutzt, so sind viele Protokolle (Mail. P2P, HTTPS, Messenger) und Ports damit verschlüsselt.

Die Installation

Als erstes muss man die ISO oder IMG-Datei auf einen Stick bringen, dafür eignen sich die bekannten ISO-Programme oder ein einfacher dd. ggf kann man es auch auf eine SSD oder HD bringen. Aber Vorsicht. Danach bootet man von diesem Medium. TAILS brgrüßt dich mit dieser Bildschirm-Maske

Neben Sprache und Tastatur kann man auch einen Speicherbereich für Daten auswählen. Dieser Speicher ist dann verschlüsselt und beinhaltet alle Daten (cokkies, temp, downloads, mails, home-verz etc. ). An dieser Stelle eine Warnung: Passwort vergessen –> Pech gehabt.

Die Verwendung

Wenn man TAILS jetzt startet, kommt als nächste Maske

ob ich nur mit TOR verbunden bin, oder ob ich auch dem Netz in dem ich abgemeldet bin, verheimlichen will, dass ich mit Tor verbunden bin. Am öffentlichen WLAN am Würstelstand will ich dem Betreiber nicht mitteilen, dass ich in seinem Netz bin und über TOR surfe. Nützlich wenn ich mich in Länder mit einer starken Überwachung befinde.

Dir dritte und letzte Bildschirmmaske fragt mich

ob ich den TOR-Browser starten möchte, oder ob vielleicht schon Verbindungen existieren. Wenn ich den TOR-Browser jetzt starte kann ich mich ganz normal im Internet bewegen.

Soweit so gut. Ausschalten/Herunterfahren und alle Daten, Aktivitäten und Aufzeichnungen sind verschwunden und zwar vollständig und nicht wiederherstellbar.

Wenn ich Daten über ein Reboot aufbewahren möchte, dann muss ich einen Datenträger anlegen.

Dazu einige Bemerkungen TAILS selbst (die ISO) ist rund 2,5 GB groß. Dazu kommen Arbeitsbereiche etc. So das es mindestens 8GB sein müssen. Persönlich würde ich mindestens einen 64GB USB3-Stick verwenden, um auch ein persistentes Volume źu speichern. Ich verwende einen 128GB Stick und da ist reichlich Platz

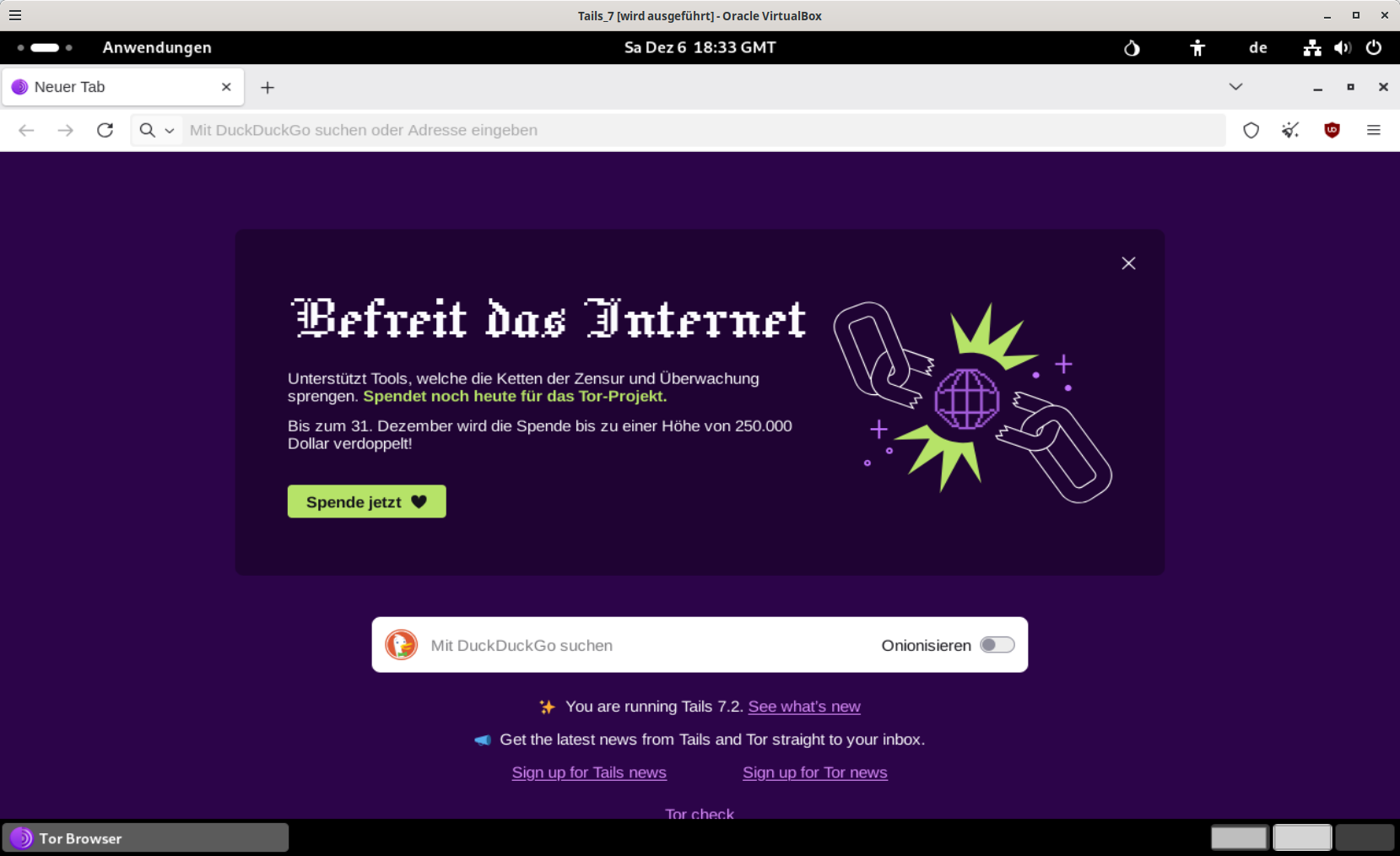

der TOR-Browser

Der Browser ist ein gehärteter Firefox der spezielle Anpassungen auf die Sicherheit erfuhr. So sind etliche Funktionen gesperrt und deaktiviert. genaues sollte man in der mitgelieferten Dokumentation nachlesen. Leider verwendet die Linux-Bibel die Google-Chaptcha und Google will alles wissen. Daher funktioniert die Standard-Anmeldung nicht und man kann die Bibel nur lesen.

Wenn ich in der Linux-Bibel Veränderungen durchführen möchte, dann muss ich meine Anonymität aufgeben und den „unsicheren Browser“ starten.

Ab diesem Zeitpunkt kennt die Linux-Bibel (stellvertretend für alle anderen Webseiten) wieder einen User „juhu“ und kann ihn anmelden.

In diesem Fall kennt ihr meinen Spitznamen, nicht aber meinen Standort oder richtigen Namen. d.h. ich bin noch immer relativ unbekannt 😉

Software-Pakete

Wie Anfangs erwähnt werden ein paar ausgewählte Programme mit installiert. Diese sind z.B. LibreOffice, GIMP, Inkscape und auch Thunderbird. Sie haben aber nur dann Sinn wenn ein persistenter Speicherbereich eingerichtet wurde. Ansonsten sind eure Änderungen beim nächsten Reboot wieder verschwunden.

Soweit so gut es gibt aber ein bisschen was an…..

Besonderheiten

Nehmen wir an, ich möchte meine Hardcopy-Dateien auf meinen PC kopieren. Nun das geht nicht so einfach. TAILS hat keinen Zufriff auf meine Platte und will den auch nicht. Also muss ich es über das Netz senden, aber nicht über das „interne“ Netz, denn so eine Sicherheitslücke akzeptiert TAILS nicht. Auch McDonnalds &Co gelten auch nicht als besonders sicher. Also müssen die Daten über das Tor-Netzwerk gesendet werden um schlussendlich auf der eigenen Platte zu landen.

Ein bisschen umständlich, aber dafür sicher. So kann niemand den Absender der Daten identifizieren und genau das ist der Sinn von TAILS.

Licht und Schatten

Natürlich kann man mit so einer Lösung auch Unsinn und Unrecht durchführen. Es muss ja nicht unbedingt eine Bestellung über ein Dutzend Atombomben sein 😉

Aber auch in einigen Staaten, wo die Überwachung etwas unfairer ist, könnte TAILS ein wirksames Mittel sein, sich derer zu entziehen.

Und selbst, wenn ich nur nicht will, dass Zuckerberg, Google und Gates an meine Daten kommen sollen, kann ich es verwenden.

Wer jetzt glaubt, dass er zu 100% sicher ist, der irrt. Ja, ihr setzt mit TAILS die Sicherheit und Anonymität auf einen hohen Level, aber ein falsches Login, eine falsche Mail, manipulierte Hardware. oder ein Bios-Virus. machen den Aufwand zu nichte

Trotz allem ist es eine sehr interessante Distribution und ein System das die Anonymität hoch hält. Aber das hat auch einen Preis in Komfort und Einfachheit.

Update Jänner 2026

Tail 7-4 wurde veröffentlicht.

– Sprache und Tastatur werden im Persistent-Disk gespeichert. (Kein Einstellen mehr bei boot)

– Fehlerbehebungen

2 Reaktionen

Mir fehlt der Hinweis wo man die ISO-Datei sicher bekommt?

https://tails.net/install/index.de.html

gerne geschehen