Ganz ehrlich – Aussagen wie „Eine Firewall hinter einem Router zu betreiben ist unnötig (da der Router meist selbst eine beinhaltet)“ sind aus meiner Sicht so unnötig wie „im Sommer ist es wärmer als im Winter„.

- Die meisten günstigen Router erhalten schon nach kurzer Zeit keine Updates mehr und sind eine einzige Sicherheitslücke.

- Viele Linux-Distributionen beinhalten in der Standard-Installation zwar keine Dienste die offene Server-Ports in das Netzwerk bereitstellen, dies ändert jedoch nicht den Umstand das sich Nutzer entsprechende Software installieren, ohne sich über die Sicherheit Gedanken zu machen.

Inhaltsverzeichnis

UFW – Uncomplicated Firewall

Die Firewall unter Linux arbeitet ein wenig komplizierter als die Firewall unter Windows. Sie setzt ein wenig Einarbeitung und so einiges Wissen rund um die Syntax der Befehle voraus. Hier hat sich der Distributor von Ubuntu so seine Gedanken gemacht um die Firewall unter Linux – den Netfilter – einfacher zu konfigurieren. Entstanden ist die Software UFW. Mit dieser Software ist die Linux-Firewall selbst für Einsteiger recht einfach zu konfigurieren – es ist nur noch recht wenig Wissen rund um den Netfilter notwendig.

Gleich einmal zu Beginn – ohne ein wenig Einarbeitung gelingt auch die Nutzung von UFW nicht. UFW wird als Administrator am Terminal genutzt. Einfacher gelingt es mit der grafischen Oberfläche GUFW – ein entsprechender Beitrag ist im Entstehen.

UFW installieren

Direkt unter Ubuntu und wohl auch auf den meisten direkt auf Ubuntu basierenden Systemen ist dieses Werkzeug für die Konfiguration der Firewall automatisch vorinstalliert, unter anderen auf Debian basierenden Linux-Distributionen, sowie auf anderen Linux-Distributionen installieren Sie diese Software ganz einfach über die Paket-Verwaltung durch das Paket „ufw„.

Wichtig!: Es sollte auf einem System, welcher Linux-Distribution auch immer nur ein Werkzeug zur Konfiguration der Firewall genutzt werden, andere deinstalliert oder deaktiviert werden.

UFW nutzen

Wie schon beschrieben – die Software wird am Terminal vom Administrator genutzt, der normale Nutzer hat kein Recht an der Firewall unter Linux zu arbeiten.

Gleich einmal zu Beginn – nur weil man UFW installiert ist die Firewall nicht gleich aktiv – wie schon beschrieben handelt es sich nur um ein Werkzeug zur Konfiguration des Netfilters. Ob die Firewall aktiv ist oder nicht zeigt der Befehl:

ufw statusDie Ausgabe „Status: inactive“ zeigt, dass die Firewall nicht aktiv ist. Mit dem Befehl:

ufw enablelässt sich die Firewall aktivieren, mit:

ufw disablewieder deaktivieren. Das Einfache an der Arbeit mit UFW statt den Iptables (der Standard-Software zur Konfiguration der Firewall) ist die Syntax – diese lautet:

ufw Aktion Serviceufw ist natürlich der eigentliche Befehl, die Aktion legt fest was mit dem Service zu geschehen hat. Folgende Aktionen sind möglich:

- allow – Das Service wird erlaubt

- deny – Das Service wird nicht erlaubt

- reject – Das Service wird nicht erlaubt und die Anfrage erhält eine negative Antwort

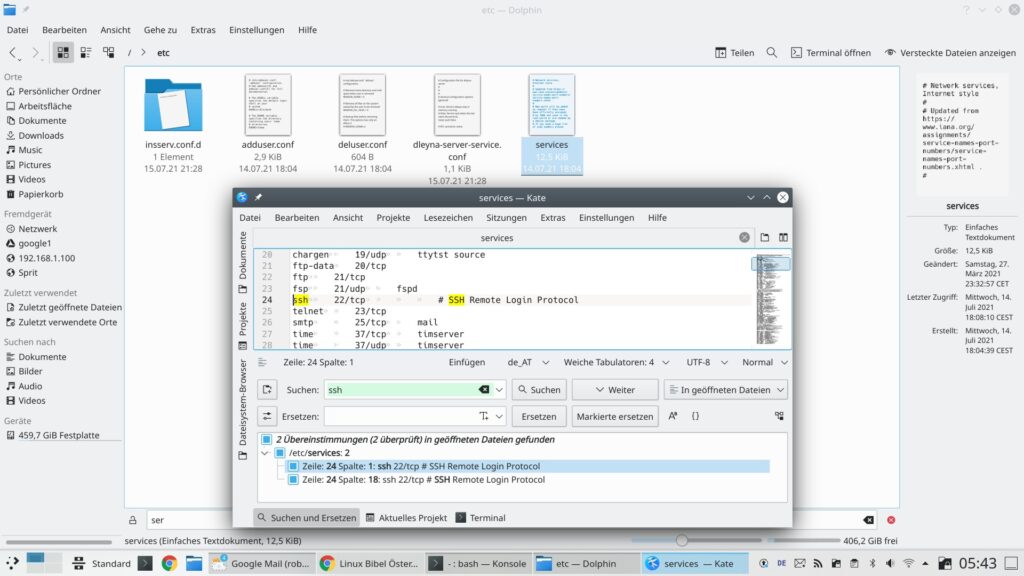

Mit dem Service legt man wieder den Dienst fest der erlaubt oder nicht erlaubt werden soll, also etwa „http“ oder „https“ für einen Webserver, „ssh“ für einen SSH-Server. Es ist mit der Nutzung von UFW nicht nötig einen Port anzugeben – ist aber natürlich möglich. Alle möglichen Ports und Dienste finden Sie in der Datei „/etc/services„:

Nun möchte ich im Beispiel die Dienste SSH und HTTPS erlauben, alles andere verbieten – meine Vorgangsweise wäre diese:

ufw allow ssh

ufw allow https

ufw default denyMit der letzten Regel zeigen Sie der Firewall das alle anderen nicht angegebenen Dienste / Services nicht erlaubt sind.

Da nicht alle Ports der Firewall auch einem Dienst zugeordnet werden, manche Anwendungen jedoch gewisse offene Ports benötigen kann man natürlich auch die Ports und das Protokoll angeben. So etwa den Port 443 mit dem Protokoll TCP (HTTPS):

ufw allow 443/tcpManche Anwendungen benötigen mehrere offene Ports – so etwa Kdeconnect die Ports von 1714 bis 1764 auf TCP und UDP. Es wäre nun sehr umständlich jeden Port auf jedem Protokoll anzugeben. Um Ports von einem Port bis zu einem Port freizugeben, trennen Sie den niedrigsten Port vom höchsten ganz einfach durch einen Doppelpunkt:

ufw allow 1714:1764/tcp

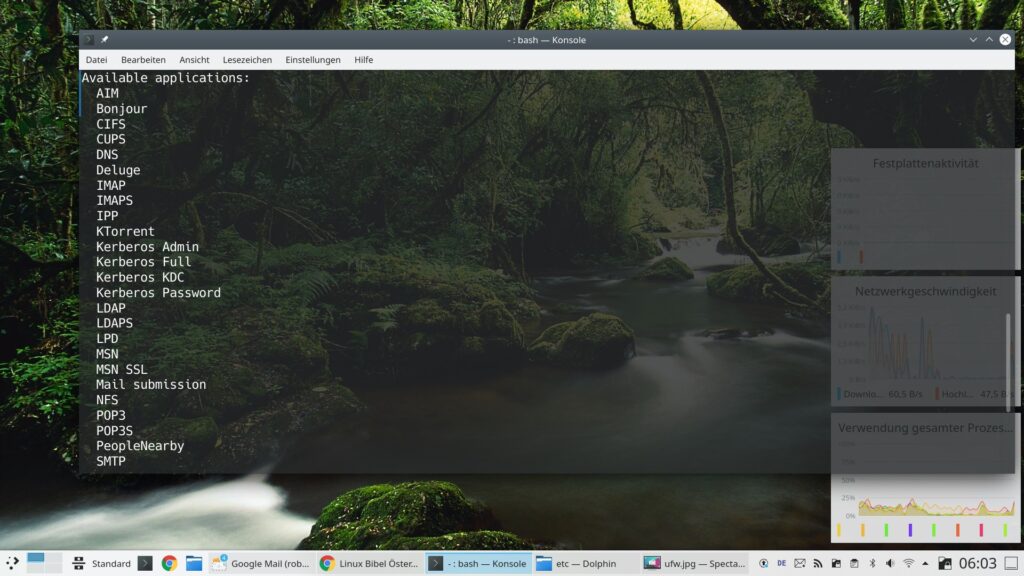

ufw allow 1714:1764/udpNoch einfacher funktioniert die Erstellung von Regeln mit vorhandenen vordefinierten. Für manche Anwendungen besitzt UFW bereits passende Regeln, welche es gibt zeigt der Befehl:

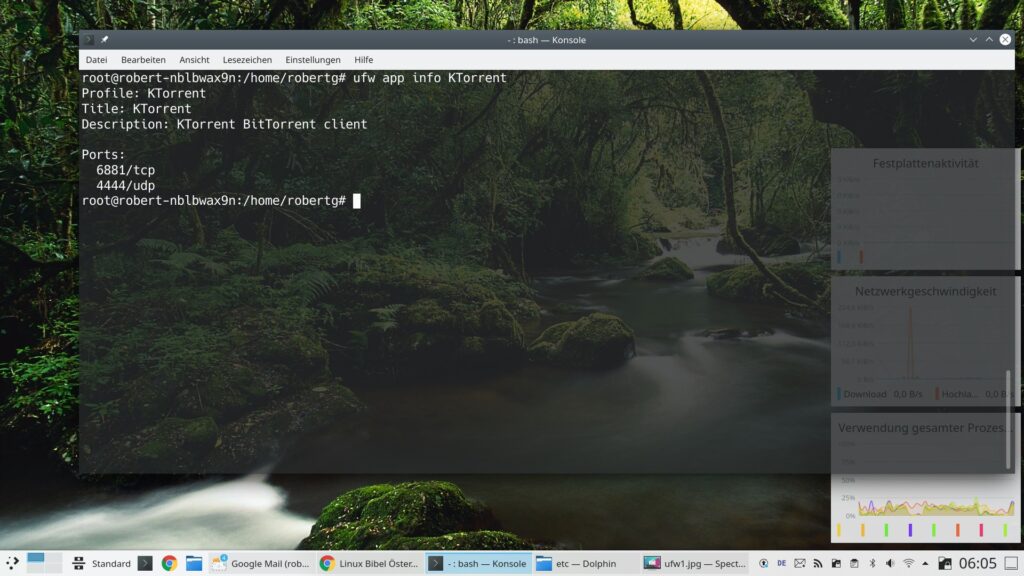

ufw app listZu diesen Regeln lassen sich übrigens auch Informationen aufrufen, so etwa für Ktorrent:

Um solche vordefinierten Regeln zu nutzen, geben Sie diese einfach an, etwa für KTorrent:

Enthält die Bezeichnung der Regel Leerzeichen gilt es diese unter Anführungszeichen zu setzen, also etwa:

ufw allow "Mail submission"Interessierte können sich anzeigen, was sich an der Firewall so alles tut, hierzu aktiviert man das Loggen mit:

ufw logging onAnschließend geben Sie mit:

ufw logging Stufedie Details an die UFW loggen soll:

- low – Standard

- medium – Mehr Informationen

- high – Viele Informationen

- full – Alle Informationen

Mit „full“ werden wirklich alle Aktionen der Firewall aufgezeichnet, dies ist eher in Hochsicherheitsumgebungen erforderlich – keinesfalls in privaten Netzwerken. Mitverfolgen lassen sich solche Meldungen etwa ebenfalls als Administrator auf dem Terminal mit dem Befehl:

tail -f /var/log/syslogMittels:

ufw disablelässt sich die Firewall wieder deaktivieren. Nehmen Sie Änderungen an der Firewall vor, laden Sie die Konfiguration mit:

ufw reloadneu.

Erstveröffentlichung: So 25. Jul 2021, 06:20

Eine Reaktion

[…] grundsätzlichen Information: Weder die Iptables, noch die Nftables, UFW oder GUFW sind die Firewall – die Firewall unter Linux nennt sich Netfilter. Alle anderen […]