Normale Desktop-Benutzer werden sich unter Linux kaum vor Rootkits fürchten müssen – diese sind zwar unter Linux entstanden, so gesehen eine Linux-Entwicklung, aber zu Hause sind diese unter Windows. Linux-Desktop-Benutzer sind einfach zu wenig lohnende Ziele, sie haben zu unterschiedliche Distributionen, um einen Rootkit so einfach wie unter Windows zu installieren. Auf einem Linux-Server ist dies natürlich schon um vieles anders – meist sind diese dauerhaft mit dem Internet verbunden und es gibt nicht so viele unterschiedliche Server-Distributionen. Auf einem Linux-Server sollte man also schon etwas mehr auf die Sicherheit achten.

Um unter Linux nach Rootkits zu suchen, nutzt man am besten die beiden Anwendungen „Chkrootkit“ und „Rkhunter„.

Inhaltsverzeichnis

Chkrootkit und RKhunter installieren

Unter auf Debian basierenden Linux-Distributionen installieren Sie diese beiden Anwendungen am einfachsten über die Paket-Verwaltung durch die Pakete „chkrootkit“ und „rkhunter„.

Rkhunter nutzen

Beide Anwendungen werden mit administrativen Rechten am Terminal genutzt, so natürlich auch Rkhunter – nach der Installation gehen wir erst einmal auf die Konfiguration der Software ein, wir nutzen hier entweder den einfach zu nutzenden Editor Nano oder den erweiterten Vi oder Vim:

nano /etc/rkhunter.conf

vi /etc/rkhunter.conf

vim /etc/rkhunter.confHier finden wir unter anderem die Zeile:

#Language=enEntfernen Sie vor der Zeile das Doppelkreuz und ersetzen „en“ durch „de„, spricht Rkhunter Deutsch:

Language=deDies können wir auch in folgender Zeile tun – es wird aus:

UPDATE_LANG="en"folgende Zeile:

UPDATE_LANG="de"Ersetzen wir:

#APPEND_LOG=0durch:

APPEND_LOG=1speichert Rkhunter auch seinen Log. Tun wir dasselbe bei:

#PKGMR=NONEUnd ersetzen dies durch:

PKGMGR=DPKGüberprüft Rkhunter auch die DEB-Paket-Hashes. Sie finden noch viele weitere Einstellungen, alle sind sehr gut verständlich beschrieben. Haben wir die Konfiguration gespeichert, erstellen wir erst einmal die Datenbank:

rkhunter --propupdDieser Befehl dient auch zum Aktualisieren der Rootkit-Signaturen. Anschließend können Sie einen Suchlauf starten:

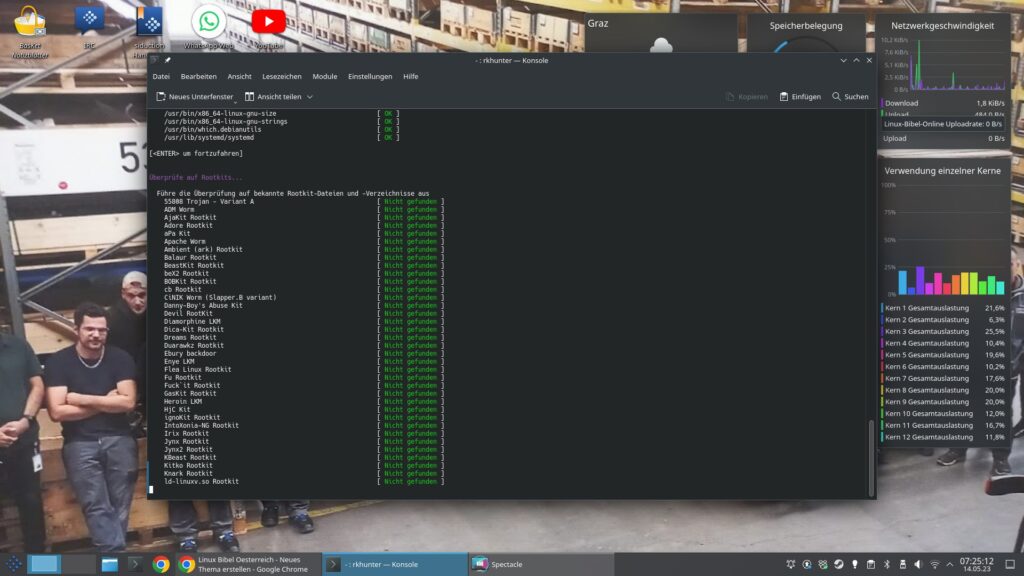

rkhunter -cDie Software durchsucht jetzt das System nach Rootkits, bricht zwischendurch ab, um Ihnen Zwischenergebnisse zu liefern:

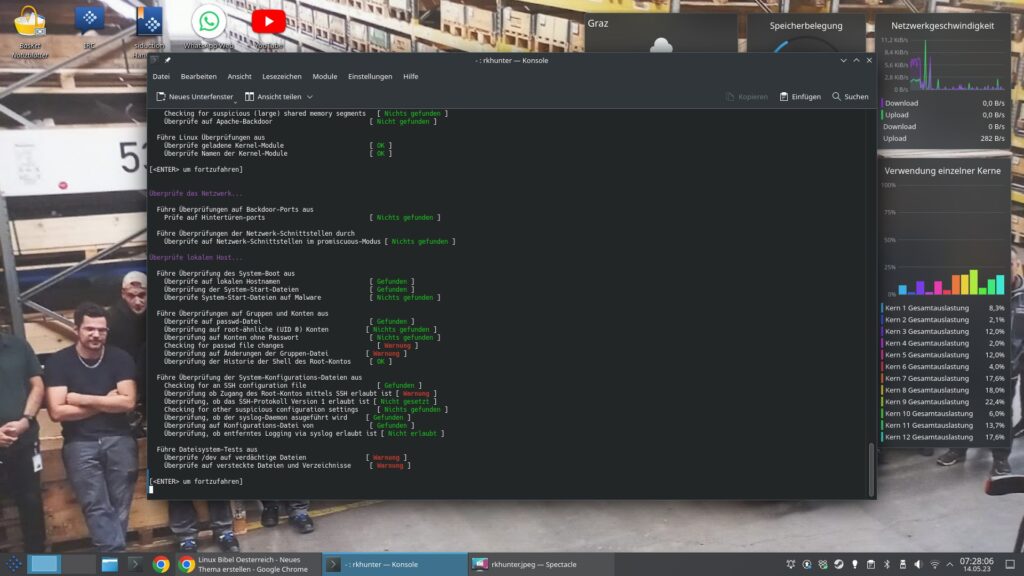

Mit Eingabe fahren Sie fort. Warnungen sind rot gekennzeichnet:

Dies sind jedoch nur Warnungen – Rkhunter zeigt etwa auch eine veränderte „/etc/passwd“ – dies kann auch durch ein Updates des Systems geschehen. Zuletzt zeigt die Software eine Übersicht.

Chkrootkit nutzen

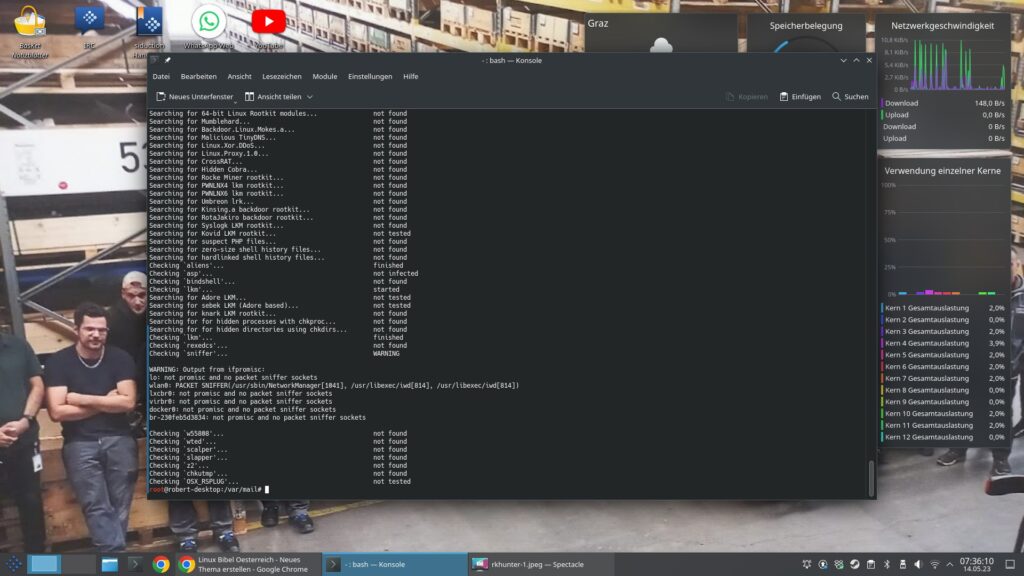

Es ist immer besser zwei Anwendungen zu nutzen, in diesem Fall nutzen wir hier Chkrootkit. Sie starten Sie Software mit dem Befehl:

chkrootkit

Erstveröffentlichung: So 14. Mai 2023, 07:36

Noch keine Reaktion