E-Mail-Programme spielen eine zentrale Rolle für die digitale Sicherheit, weil sie große Teile der elektronischen Kommunikation bündeln – von privaten Nachrichten über Rechnungen bis hin zu sensiblen Vertragsunterlagen. Der aktuelle Bericht des BSI zeigt, dass viele gängige Mail-Clients bereits umfangreiche Schutzfunktionen bieten, diese aber bewusst ausgewählt und genutzt werden müssen.

Bildquelle: BSI

Bedeutung von E-Mail-Programmen

E-Mails zählen weiterhin zu den bevorzugten Angriffswegen für Cyberkriminelle, etwa für Phishing, Identitätsdiebstahl und die Verbreitung von Schadsoftware. In Deutschland existieren schätzungsweise mindestens 150 Millionen aktive E‑Mail‑Adressen, sodass Fehlkonfigurationen oder ungeeignete Programme im großen Maßstab Auswirkungen haben können.

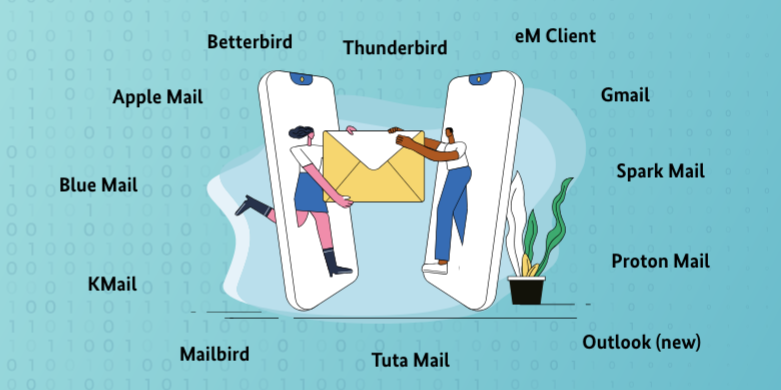

Das BSI hat 2025 zwölf verbreitete E-Mail-Programme untersucht, darunter Apple Mail, Thunderbird, Outlook (new), Gmail (PWA), Proton Mail und Tuta Mail. Im Mittelpunkt standen Sicherheitsfunktionen wie Verschlüsselung, Spam- und Phishing-Schutz, Tracking-Schutz, Passwortspeicherung und Update-Mechanismen.

Anforderungen an sichere E-Mail-Programme

Ein sicheres E-Mail-Programm sollte zentrale Schutzziele wie Vertraulichkeit, Integrität und Verfügbarkeit unterstützen.

Zu den wichtigsten Merkmalen zählen:

– Transportverschlüsselung (z. B. TLS über IMAP/POP3 und SMTP), um die Verbindung zwischen Endgerät und Mailserver abzusichern.

– Ende-zu-Ende-Verschlüsselung (E2EE) über S/MIME und/oder OpenPGP, damit Inhalte nur von Absender und Empfänger gelesen werden können.

– Anti-Spam- und Phishing-Schutz, etwa Junkfilter, Black-/Whitelists, Warnhinweise bei verdächtigen Links sowie gegebenenfalls URL-Wrapping.

– Tracking-Schutz durch Blockieren externer Bilder und Tracking-Pixel oder die Nutzung eines Proxy beim Nachladen solcher Inhalte.

– Sichere Speicherung von E-Mails und Zugangsdaten, idealerweise verschlüsselt und in Kombination mit Betriebssystemfunktionen wie Festplattenverschlüsselung.

Das BSI betont darüber hinaus „Security by Design“ und „Security by Default“: Sicherheitsfunktionen sollen von Beginn an in die Entwicklung einfließen und standardmäßig mit hohen Schutzeinstellungen ausgeliefert werden.

Kernergebnisse der BSI-Untersuchung

Die untersuchten Programme erfüllen die grundlegenden Sicherheitsanforderungen überwiegend, unterscheiden sich jedoch hinsichtlich Umfang und Umsetzung der Schutzfunktionen.

- Alle geprüften Programme unterstützen Transportverschlüsselung und ermitteln geeignete Servereinstellungen meist automatisch (autoconfig/autodiscover), was Fehlkonfigurationen reduziert.

– In 9 von 12 Programmen ist Ende-zu-Ende-Verschlüsselung grundsätzlich nutzbar, entweder nativ oder über Plugins für S/MIME beziehungsweise OpenPGP.

– Fast alle Lösungen verfügen über Spam- bzw. Junkfilter sowie Filterregeln, um unerwünschte oder potenziell riskante E-Mails vorab auszusortieren.

– Viele Clients blockieren externe Bilder standardmäßig oder laden sie über einen Proxy nach, um Tracking und bestimmte Angriffsvektoren zu erschweren.

– Einige Programme binden Virenscanner oder andere Prüfmechanismen für Anhänge ein und warnen bei riskanten Dateitypen oder nutzen Quarantänefunktionen.

Gleichzeitig zeigt der Bericht, dass nicht alle Programme native E2EE anbieten, dass der Umgang mit Phishing-Merkmalen unterschiedlich ausgeprägt ist und dass Transparenz über Datenverarbeitung und Cloud-Synchronisation variiert.

Kriterien für die Auswahl eines E-Mail-Programms

Bei der Auswahl oder Neukonfiguration eines E-Mail-Programms sollten insbesondere folgende Punkte berücksichtigt werden:

– Unterstützung von S/MIME und/oder OpenPGP mit möglichst einfacher Bedienbarkeit, insbesondere bei der Schlüsselverwaltung.

– Standardmäßiges Blockieren externer Inhalte (Bilder, Tracking-Pixel) sowie die Möglichkeit zur gezielten Freigabe.

– Ausgereifte Spam- und Phishing-Funktionen, einschließlich deutlicher Warnhinweise und flexibler Filtermechanismen.

– Sichere Speicherung von Zugangsdaten ohne Klartext, vorzugsweise mit optionalem Masterpasswort oder Nutzung sicherer Passwortspeicher des Betriebssystems.

– Transparenter Umgang mit Cloud-Funktionen und Synchronisation: Klarheit darüber, wo E-Mails und Zugangsdaten liegen und wie diese bei einem Wechsel gelöscht werden können.

– Zuverlässige Update-Mechanismen, damit Sicherheitslücken zeitnah geschlossen und aktuelle Verschlüsselungsstandards unterstützt werden.

Ergänzend spielen eine gehärtete Systemumgebung, regelmäßige Updates des Betriebssystems, Virenschutz, Bildschirmsperren und starker Accountschutz (einschließlich Mehrfaktor-Authentisierung beim E-Mail-Anbieter) eine wichtige Rolle.

Praktische Empfehlungen für den Einsatz

Aus der BSI-Analyse ergeben sich mehrere praxisnahe Empfehlungen für den Alltagseinsatz von E-Mail-Programmen:

– E-Mail-Programme mit Unterstützung für E2EE sollten bevorzugt eingesetzt und S/MIME oder OpenPGP für sensible Kommunikation eingerichtet werden.

– Externe Bilder sollten grundsätzlich blockiert werden; eine Freigabe sollte nur bei vertrauenswürdigen Absendern erfolgen.

– Der Nur-Text-Modus oder eine Text-Vorschau kann helfen, HTML-basierte Angriffe und Tracking zu reduzieren.

– E-Mail-Konten sollten mit langen, eindeutigen Passwörtern abgesichert und idealerweise in einem Passwortmanager verwaltet werden; Mehrfaktor-Authentisierung beim Anbieter erhöht zusätzlich den Schutz.

– E-Mail-Programme, Betriebssysteme und andere Anwendungen sollten regelmäßig aktualisiert werden, um neue Sicherheitslücken zu schließen.

Der Bericht des BSI macht deutlich, dass die Wahl und sorgfältige Konfiguration des E-Mail-Programms einen wesentlichen Baustein der digitalen Sicherheit sowohl im privaten als auch im beruflichen Umfeld darstellt.

Getestete E-Mail-Programme

– Thunderbird

– Tuta Mail

– Apple Mail

– Betterbird

– Blue Mail

– eMClient

– Gmail (als Progressive Web App)

– KMail

– Mailbird

– Outlook

– Proton Mail

– Spark Mail

Diese Programme wurden hinsichtlich Sicherheitsaspekten wie Verschlüsselung, Spam-/Phishing-Schutz und Update-Mechanismen analysiert. Die Ergebnisse zeigen, dass die grundlegenden Anforderungen größtenteils erfüllt sind, jedoch deutliche Unterschiede in der Umsetzung bestehen.

Quelle: Bundesamt für Sicherheit in der Informationstechnik BSI

Titelbild: Designed by Blossomstar / Freepik

Noch keine Reaktion